يطالب زاك بعواقب حقيقية بعد tracكينج مراهق سرق 37 مليون دولار من التشفير دون مواجهة التعرض العام لسنوات.

منشور الأحد X ، قال زاك إن القوانين في كندا والاتحاد الأوروبي ناعمة للغاية ، خاصةً عندما يشارك المتسللون دون السن القانونية في جرائم مثل تبادل SIM والتصيد. وأشار مباشرة إلى كاميرون ريدمان ، وهو كندي قام بتسليمه ضحية واحدة للملايين في سن 17 ، ثم تم توجيه الاتهام إليه بهدوء ، مع إبقاء اسمه ووجهه مخفيين حتى كشف زاك.

وفقًا لزاك ، "ساعد كاميرون ريدمان في تبديل 37 مليون دولار في عام 2020 عندما كان عمره 17 عامًا. لم يذكر اسمه أو صورته الكاملة على الإنترنت حتى نشرته بعد أن انخرط في التصيد / X Atos.

هرب ريدمان بالملايين قبل أن تتدخل الشرطة

حدث الاختراق في 22 فبراير 2020 ، عندما قام ريدمان سيم بتبديل جوش جونز ، وهو مستثمر مبكر للتشفير ، وتولى السيطرة على رقمه. هذا يتيح له تجاوز الأمن مرتبط بمحافظ جوش. استنزف ريدمان 1547 Bitcoin و 60،000 Cash Bitcoin من محافظين BTC وعنوان BCH واحد.

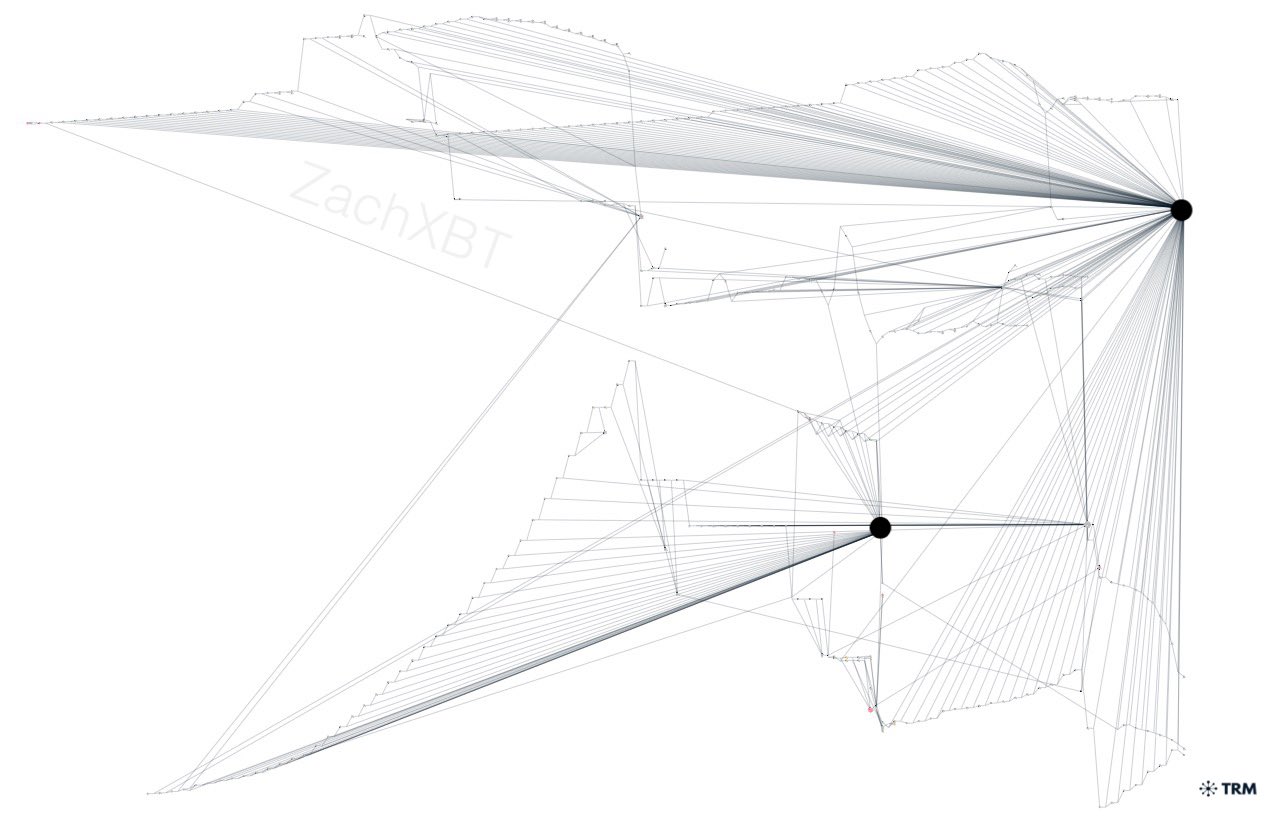

بعد السرقة ، بدأ Redman في غسل BCH من خلال مئات المعاملات الصغيرة ، وأرسلها إلى تبادل مركزي لمحاولة تغطية tracKS. نشر Zach الرسم البياني أدناه يوضح كيف تحرك الرموز المسروقة عبر blockchain ، وينتهي في الغالب بتبادل اثنين فقط.

بحلول الوقت الذي تدخلت فيه الشرطة ، كانت معظم الأموال منتشرة بالفعل.

لم يكن حتى 17 نوفمبر 2021 ، اتهم ريدمان رسميا من قبل شرطة هاميلتون في أونتاريو ، مع نسخة احتياطية من مكتب التحقيقات الفيدرالي والخدمة السرية الأمريكية. تمكن الضباط من الاستيلاء على 5.4 مليون دولار من التشفير ، ولكن لم يتم استرداد الباقي - 31.5 مليون دولار -. في وقت الاعتقال ، كان ريدمان لا يزال دون السن القانونية ، مما يعني أن اسمه بقي مغلقًا ، ولم يتم إصدار صورته.

قال زاك أن السرية جزء من المشكلة. وهو يعتقد أن Redman's Identيجب أن يكون علنيًا بمجرد أن ينتقل إلى تخفيف الحسابات واختطاف X. وبحسب ما ورد تسببت عمليات الاستحواذ التي تسببت في خسائر من أتباعهم الذين وثقوا باختراق الملفات الشخصية المتعلقة بـ NFT وتم خداعهمdentمحفظة.

تبادل SIM ينفجر ويتضمن الجريمة المنظمة

إحباط زاك لا يتعلق بالمتسللين. تنمو مقايضات SIM بسرعة ، خاصة في عامي 2024 و 2025. شهدت المملكة المتحدة ارتفاعًا بنسبة 1055 ٪ في الحالات من العام السابق ، حيث قفزت من 289 إلى 2،985 incident. في الولايات المتحدة ، سجل مكتب التحقيقات الفيدرالي 68 مليون دولار في خسائر مبادلة SIM في عام 2021 ، تليها 48.8 مليون دولار في عام 2023 من أكثر من 1000 ضحية ، ثم 82 مليون دولار في عام 2024.

الأضرار خطيرة بما يكفي لأن مجموعات الجريمة المنظمة ، بما في ذلك تلك المرتبطة بالمافيا الإيطالية ، تستخدم الآن مقايضات SIM لسحب السرقات المليئة بالدولار.

الطريقة منخفضة التقنية ولكنها قوية. يسرق المتسللون ما يكفي من المعلومات الشخصية - من خلال التصيد أو الانتهاكات أو وسائل التواصل الاجتماعي - لخداع مقدمي خدمات الهاتف المحمول لتسليم رقم شخص ما. بمجرد التحكم فيها ، يعترضون رموز 2FA التي أرسلتها الرسائل القصيرة ، وإغلاق المستخدمين من حساباتهم ، ويبدأون في استنزاف محافظ التشفير والحسابات المصرفية.

يمكن أن تكون النتائج وحشية. فقد الضحايا عشرات الآلاف ، وواجهواdent، وكانوا مثقلين بالديون الاحتيالية. شهد شخص واحد في المملكة المتحدة 50،000 جنيه إسترليني تم مسحها عبر حسابات مختلفة. حصل آخر على 2200 جنيه إسترليني في رسوم مزيفة.

حتى جاك دورسي ، المؤسس والرئيس التنفيذي السابق لشركة Twitter ، تولى حسابه باستخدام هذا التكتيك في عام 2019. في عام 2018 ، خسر مستثمر تشفير واحد 23.8 مليون دولار في واحد للذهاب إلى اختراق SIM مماثل.

على الرغم من أن Tech Tech تقلل من المخاطر المادية ، إلا أنها لم تحل المشكلة لأن الضعف الحقيقي لا يزال خطأ بشريًا وهندسة اجتماعية. يقول خبراء التكنولوجيا إن استخدام تطبيقات المصادقة مثل Google Authenticator أكثر أمانًا من الاعتماد على المصادقة ذات العوامل المستندة إلى الرسائل القصيرة.

كما يقترحون وضع دبابيس مخصصة مع شركات النقل ، ومشاركة أقل عبر الإنترنت ، والرد السريع في حالة الاشتباه في تبادل. وهذا يعني تجميد الحسابات ، والاتصال بالناقل ، وتراقب سجلات المعاملات. ولكن حتى مع كل ذلك ، يستمر المجرمون في التكيف ، والأنظمة المعمول بها ليست StronG بما يكفي لإيقافهم تمامًا.

أكاديمية Cryptopolitan: قريبًا - طريقة جديدة لكسب دخل سلبي مع DeFi في عام 2025. تعرف على المزيد